Μολύνθηκα από RANSOMWARE. Να πληρώσω τα λύτρα;

Πολλοί πελάτες μας που έχουν μολυνθεί από Ransomware για το οποίο δεν υπάρχει ολοκληρωμένη λύση, μας ρωτούν αν θα έπρεπε να πληρώσουν τα λύτρα ή αν θα έπρεπε να έρθουν σε επικοινωνία με τους εγκληματίες είτε απευθείας είτε μέσω τρίτων.

Πριν από αυτό, να πούμε ότι είναι πολύ σημαντικό να έρθετε σε επαφή μαζί μας. Έχουμε αναπτύξει μεθόδους όπου υπό συγκεκριμένες προϋποθέσεις μπορούμε να ανακτήσουμε δεδομένα, ακόμα και αν δεν έχει υπάρξει ολοκληρωμένη λύση.

Ας δούμε αναλυτικά τι ισχύει.

Οι περισσότεροι security experts, αναλυτές και άνθρωποι που … ξέρουν και δεν προσπαθούν απλά να παραστήσουν τους μεσάζοντες για να εισπράξουν προμήθεια, θα σας συμβουλέψουν να μην πληρώσετε τα λύτρα. Ο λόγος είναι ότι με τον τρόπο αυτό, οι εγκληματίες χρηματοδοτούνται περαιτέρω και ενθαρρύνονται στο να συνεχίσουν το έργο τους. Δείτε το απλά: Ο λόγος για τον οποίο ο δίσκος σας έχει επιμολυνθεί είναι απλά γιατί κάποιος άλλος πριν από εσάς μολύνθηκε, πλήρωσε τα ζητούμενα λύτρα και αυτό ουσιαστικά έδωσε κίνητρο στους εγκληματίες να συνεχίσουν καθώς η “δουλειά” δείχνει να αποδίδει.

Δείτε το ακόμα πιο απλά: Ουσιαστικά έρχεστε σε συνδιαλλαγή με ανθρώπους τους οποίους καταζητά το FBI. Και αυτό ποτέ δεν είναι για καλό.

Επιπλέον, δεν είναι ποτέ σίγουρο ότι ακόμα και αν πληρώσετε θα πάρετε τα δεδομένα σας πίσω, όπως θα δούμε παρακάτω. Στατιστικά, μάλλον το αντίθετο ισχύει.

Όπως επίσης, πολλές φορές οι εγκληματίες εγκαταλείπουν τη δράση τους είτε γιατί συλλαμβάνονται, είτε γιατί ασχολούνται με άλλα ‘projects’, ενώ υπάρχει σοβαρή πιθανότητα το email επικοινωνίας τους να έχει μπλοκαριστεί. Όλα αυτά σημαίνουν ότι ακόμα και αν αποφασίσετε να πληρώσετε τα λύτρα και ακόμα και αν ο εγκληματίας είναι … τίμιος και θα είχε σκοπό να σας στείλει πίσω τα αρχεία σας, ουσιαστικά δεν θα είναι κανείς εκεί για να το κάνει.

Τόσο το FBI όσο και το US-CERT έχουν επανειλημμένως αποθαρρύνει τους πολίτες από το να έρχονται σε συνδιαλλαγή με τους εγκληματίες.

Αλλά και άλλοι κυβερνητικοί οργανισμοί και εταιρίες κυβερνο-ασφάλειας έχουν ανακοινώσει το ίδιο:

- Η Bitdefender και συνεργαζόμενες αρχές συμβουλεύουν τα θύματα να μην πληρώνουν τα λύτρα

- Avira: Να πληρώσω τα λύτρα;

- Kaspersky: Το δίλημμα – να πληρώσω ή όχι τα λύτρα;

- ESET / NOD32: Να πληρώσω ή να μη πληρώσω;

- FBI: Όχι, δεν πρέπει να πληρώσετε τους εκβιαστές

- KrebsSecurity: Πριν πληρώσετε….

- Ask Leo: Αποκρυπτογράφηση μετά από Ransomware… να πληρώσω;

Η λίστα είναι κυριολεκτικά ατελείωτη, όμως τα παραπάνω είναι αρκετά για να προϊδεαστείτε.

Αξίζει να αναφέρουμε ότι στην Αμερική έχει ψηφιστεί νόμος ο οποίος απαγορεύει την πληρωμή των λύτρων. Δυστυχώς αυτός ο νόμος δεν έχει έρθει στην Ελλάδα με αποτέλεσμα να πλουτίζουν επιτήδειοι.

Εμπειρικά μιλώντας έχουμε παραδείγματα περιστατικών στα οποία τα θύματα πλήρωσαν τα λύτρα και όλα πήγαν καλά. Έλαβαν τον decryptor ο οποίος δούλεψε και τα δεδομένα τους επανήλθαν. Δεν θέλουμε να σας τρομάξουμε, αλλά το ποσοστό αυτό ανέρχεται μόλις στο ~30% των περιπτώσεων.

Είχαμε περιστατικά όπου παρόλο που τα θύματα πλήρωσαν τα λύτρα, δεν έλαβαν ποτέ το κλειδί αποκρυπτογράφησης από τους εγκληματίες, ή το κλειδί δεν λειτούργησε (πχ. στην περίπτωση του Gogoogle Ransomware), δεν λειτούργησε σωστά (πχ. Prolock Ransomware), έβγαλε σφάλματα στην αποκρυπτογράφηση ή προκάλεσε μεγαλύτερη βλάβη (corruption) (Sodinokibi ransomware).

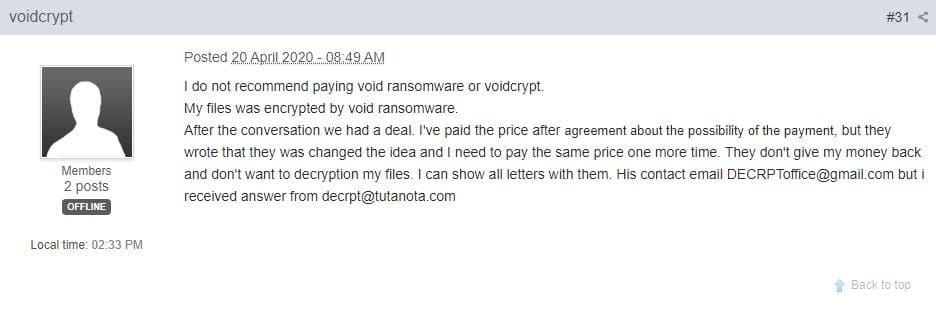

Ακόμα χειρότερα, είχαμε περιστατικά όπου τα θύματα πλήρωσαν τα λύτρα και στη συνέχεια οι εγκληματίες ζήτησαν περισσότερα χρήματα (πχ. Phobos Phoenix Ransomware), ζήτησαν περισσότερα χρήματα τα οποία μάλιστα τους δόθηκαν αλλά δεν πήραν ποτέ πίσω δεδομένα (περίπτωση Ouroboros Ransomware) και άλλα. Είχαμε περιστατικό όπου αφού το θύμα ήρθε σε συμφωνία με τον εγκληματία, το θύμα πλήρωσε το συμφωνηθέν ποσό και στη συνέχεια έλαβε μήνυμα από τον εγκληματία όπου ούτε λίγο ούτε πολύ ότι άλλαξε γνώμη και θέλει ξανά το ίδιο ποσό δεύτερη φορά. Όταν το θύμα αρνήθηκε και ζήτησε τα χρήματά του πίσω, φυσικά ο εγκληματίας αρνήθηκε και απλά εξαφανίστηκε (περίπτωση VoidCrypt Ransomware).

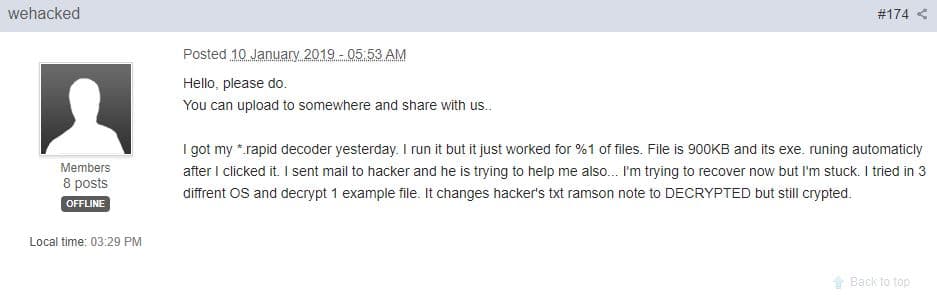

Είχαμε δύο περιστατικά με τον Rapid Ransomware όπου παρόλο που το ποσό καταβλήθηκε (μάλιστα στη μία περίπτωση, 1500 Bitcoins!! – αυτό είναι κοντά στα $10.000.000!!) ο decryptor δεν δούλευε…

Δυστυχώς τον τελευταίο καιρό και εφόσον οι εγκληματίες είδαν ότι πολλά θύματα αρνήθηκαν να πληρώσουν, προχώρησαν στην κατάπτυστη ενέργεια δημοσιοποίησης των αρχείων των θυμάτων σε διάφορες ιστοσελίδες, έναντι πληρωμής φυσικά.

Είχαμε και περιστατικό όπου αφού το θύμα κατέβαλλε τα λύτρα και πήρε τα δεδομένα του πίσω, έλαβε μήνυμα από τους εγκληματίες οι οποίοι απειλούσαν με δημοσιοποίηση των αρχείων αν δεν λάμβαναν και δεύτερο ποσό ως λύτρα.

Δείτε εδώ την λίστα με τους Ransomware οι οποίοι έχουν διαρρεύσει δεδομένα θυμάτων τους στο διαδίκτυο.

Σε πολλές περιπτώσεις -αν όχι σε όλες- οι εγκληματίες ζητούν από τα θύματά τους να τους αποστείλουν ένα ή δύο μικρού μεγέθους αρχεία, προκειμένου να τους τα επιστρέψουν αποκρυπτογραφημένα, ως ένδειξη καλής πίστης και ως απόδειξη ότι η αποκρυπτογράφηση είναι δυνατή. Αυτό που δεν γίνεται σαφές είναι όμως ότι η μαζική αποκρυπτογράφηση (bulk) μπορεί να δυσλειτουργήσει ή να μην λειτουργήσει καθόλου ή να αποτύχει για μεγάλα αρχεία (πχ. βάσεις δεδομένων) λόγω τμηματικής κρυπτογράφησης εξαιτίας του μεγέθους τους, όπως εξηγείται εξαιρετικά εδώ κι εδώ.

Ας μην ξεχνάμε επίσης ότι σε πολλές περιπτώσεις έχουμε να κάνουμε με wiper (όπου τα δεδομένα διαγράφονται και στη θέση τους γράφονται μηδενικά), οπότε σε αυτές τις περιπτώσεις η αποκρυπτογράφηση είναι έτσι κι αλλιώς αδύνατη όπως περιγράφεται εδώ κι εδώ.

Οι περισσότεροι θα συμφωνήσουν ως εδώ, όμως τα δεδομένα είναι πολύτιμα και θα αναρωτιούνται ποιο είναι το σωστό.

Το σωστό είναι να μην πληρωθούν οι εγκληματίες και αν δεν υπάρχει λύση από εμας, τότε να περιμένετε (εφόσον αυτό είναι εφικτό).

Πολλές φορές βρίσκουμε κενά στον κώδικα και τα εκμεταλλευόμαστε για να σπάσουμε την κρυπτογράφηση, ενώ άλλες φορές γίνονται συλλήψεις, κατάσχονται οι C2 servers των εγκληματιών και τα κλειδιά διαρρέουν.

Πολλές φορές, όμως, η αναμονή δεν είναι εφικτή και η απώλεια των δεδομένων θα ισοδυναμεί με καταστροφή οικονομική, προσωπική και επαγγελματική. Σε αυτήν την περίπτωση είναι απόφαση του καθενός πώς θα πράξει και δεν είμαστε εδώ για να κρίνουμε.

Δημήτρης Άντερσον

Data Recovery Engineer

Ransomware Reverse Engineer

Northwind Data Recovery