Τα νέα των Ransomware, 15/1/2018

Άλλη μία εβδομάδα με λίγα πράγματα στον τομέα των Ransomware -κάτι που είναι πάντα καλό νέο- με μόνο μικρές παραλλαγές και ανούσια νέα στελέχη.

Τα κυριότερα νέα αφορούν τον HC7, ο οποίος είναι ο πρώτος Ransomware που δέχεται ως πληρωμή το κρυπτονόμισμα Ethereum.

Ας τα δούμε αναλυτικά:

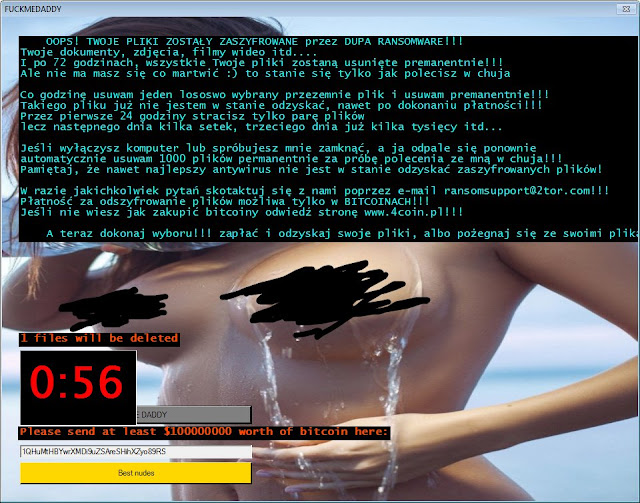

Nέος Jigsaw, NSFW

Νεος HC7 – Planetary

Αυτό που τον κάνει μοναδικό είναι ότι είναι ο πρώτος που δέχεται ως τρόπο πληρωμής το κρυπτονόμισμα Ethereum.

Φυσικά κάνουν δεκτά και Bitcoin και Monero, μην αφήσουν κανέναν παραπονεμένο.

ALL FILES ARE ENCRYPTED.

TO RESTORE, YOU MUST SEND $700 EQUIVALENT FOR ONE COMPUTER

OR $5,000 FOR ALL NETWORK

PAYMENTS ACCEPTED VIA BITCOIN, MONERO AND ETHEREUM

BTC ADDRESS: [bitcoin_address]

MONERO (XMR) ADDRESS: [monero_address]

CONTACT US WHEN ETHEREUM PAYMENT INFORMATION

BEFORE PAYMENT SENT EMAIL m4rk0v@tutanota.de

ALONG WITH YOUR IDENTITY: [base64_encoded_computer_name]

INCLUDE SAMPLE ENCRYPTED FILE FOR PROOF OF DECRYPT

NOT TO SHUT OFF YOUR COMPUTER, UNLESS IT WILL BREAKΠοιος είναι πάλι αυτός?

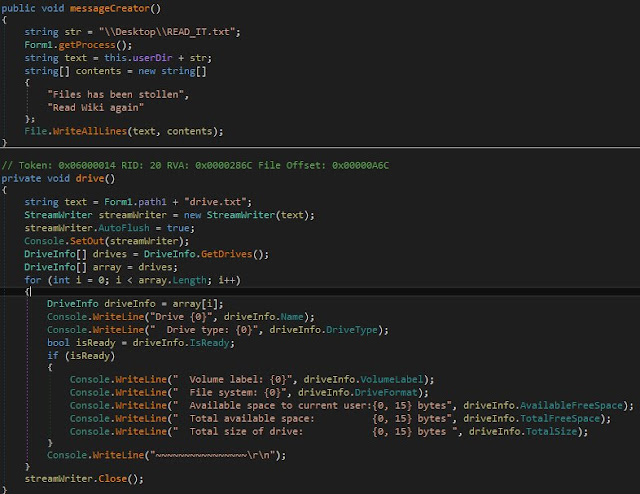

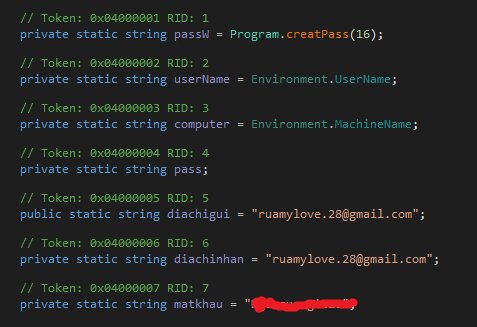

Γιατί σε αυτόν τον “Ransomware”, εμφανίζεται το όνομα αυτό σε ένα αρχείο. Και βάζουμε το Ransomware σε εισαγωγικά γιατί ο εν λόγω δεν κρυπτογραφεί (προς το παρόν), αν και είναι φτιαγμένος για κάτι τέτοιο. Πάντως, υποκλέπτει δεδομένα, τα κρυπτογραφεί με hardcoded κωδικό και random αλάτι και τα ανεβάζει σε ένα ftp. Είναι βασισμένος στον HiddenTear.

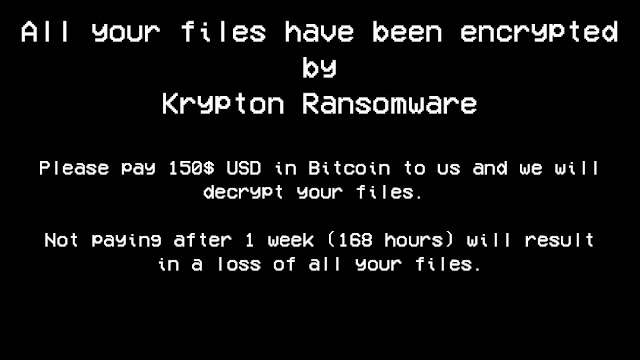

Νέος Ransomware – Krypton

ΝΕΟΣ Ransomware: Frog

Κι άλλος Jigsaw

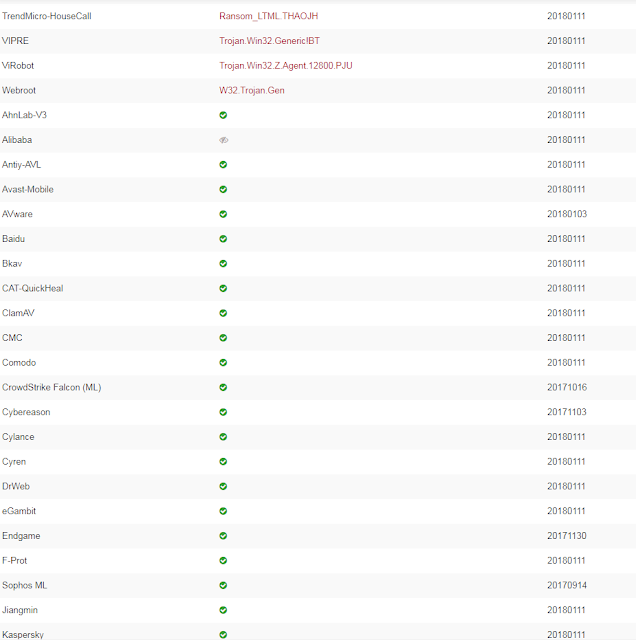

Το καλό είναι ότι τα περισσότερα AV της αγοράς τον αναγνωρίζουν, οπότε έτσι κι αλλιώς οι πιθανότητες να κολλήσετε τον εν λόγω είναι μικρές.

(Εκτός, πάλι, αν είστε από αυτούς που εν έτει 2018 δεν χρησιμοποιούν προστασία στον Η/Υ τους)

…speaking of which…

Στις 9/1/18, τα AntiVirus που τον εντόπιζαν ήταν 2/68 (άρα περνούσε απρόσκοπτα από σχεδόν το σύνολο των ελέγχων).

Στις 11/1/18, η βαθμολογία ήταν 31/68.

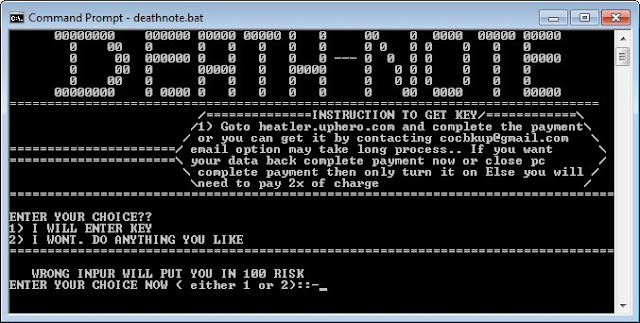

ΝΕΟΣ Ransomware – DeathNote

Καλή εβδομάδα σε όλους!

Ευχαριστούμε την BleepingComputer για την παροχή υλικού.