Τι συνέβη με την επίθεση στον Δήμο Θεσσαλονίκης

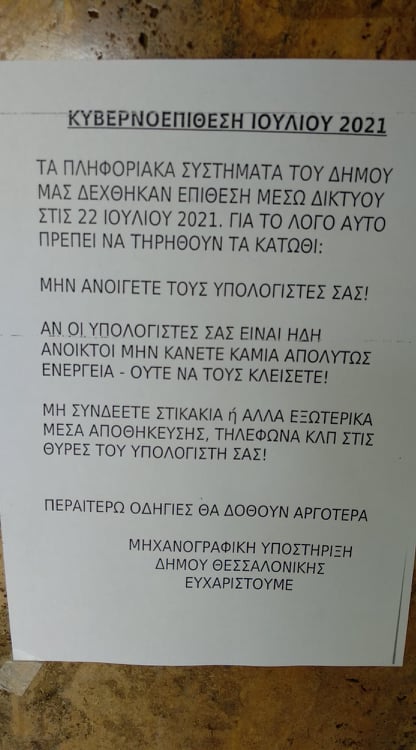

Στις 23/07/2021 ο Δήμος Θεσσαλονίκης δέχτηκε επίθεση με Ransomware

Την Παρασκευή 23 Ιουλίου του 2021 ο Δήμος Θεσσαλονίκης αντιμετώπισε σοβαρό πρόβλημα σε όλες -σχεδόν- τις υποδομές του καθώς δέχτηκε επίθεση από Ransomware ο οποίος του κλείδωσε όλη την υποδομή, με αποτέλεσμα σημαντικά τμήματα του Δήμου να υπολειτουργούν ή να μην λειτουργούν καθόλου.

Τι συνέβη

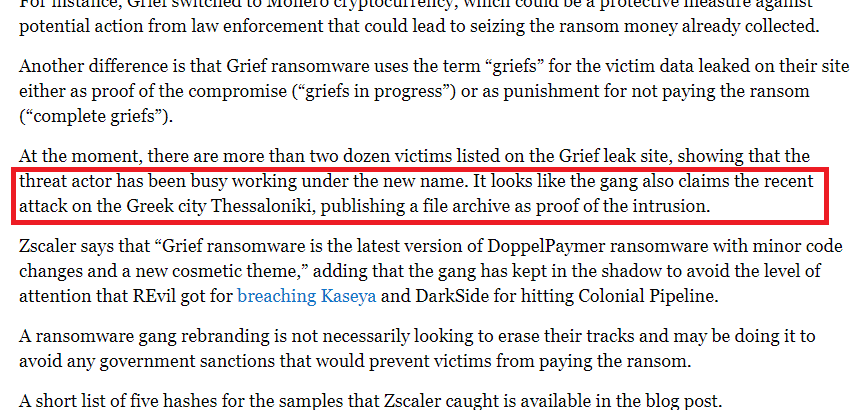

Ο Δήμος Θεσσαλονίκης χτυπήθηκε από τον Grief Ransomware. Πρόκειται για ένα σχετικά νέο στέλεχος το οποίο έχει αναλάβει την ευθύνη για την επίθεση σε 26 στόχους μέχρι σήμερα, με μικρά πάντως κέρδη.

Ο Ransomware διασπείρεται μέσω phising, κάτι το οποίο σημαίνει ότι κάποιος υπάλληλος του Δήμου έπεσε θύμα εξαπάτησης, πιθανώς από κάποιο email που τον/την καλούσε να ανοίξει κάποιο επισυναπτόμενο με παγιδευμένες ενεργοποιημένες μακροεντολές, οι οποίες ουσιαστικά έδωσαν πρόσβαση στο εσωτερικό του δικτύου. Ο/Η χρήστης του Δήμου, ουσιαστικά πίστεψε ότι το email το οποίο έλαβε ήταν legit και προέρχονταν από την υπηρεσία/domain που θεωρητικά προσπάθησε να έρθει σε επαφή με τον Δήμο…

Ποιος είναι ο Grief Ransomware

Πρόκειται για τον DoppelPaymer, με νέο όνομα. Το συγκεκριμένο στέλεχος κυκλοφορεί εδώ και αρκετό καιρό με περιορισμένη δραστηριότητα και χτυπάει στοχευμένα. Έχουμε δει μόνο ένα ακόμη περιστατικό του DoppelPaymer όπου χτυπήθηκε ιδιώτης και ζητούνταν λύτρα της τάξης των 1000 ευρώ. Η επόμενη εμφάνισή του ήταν με το χτύπημα στον Δήμο Θεσσαλονίκης.

Λίγα – πολύ λίγα – τεχνικά

Ο DoppelPaymer / Grief διασπείρεται μέσω του Dridex malware, ενός κακόβουλου λογισμικού που λειτουργεί κατά κανόνα όπως θα περιγράψουμε αμέσως μετά. Το Dridex παρεισφρύει τόσο μέσα σε παγιδευμένα επισυναπτόμενα αρχεία όσο και μέσα σε παγιδευμένα downloads από πειρατικά λογισμικά.

What’s the big deal

Το μεγάλο πρόβλημα το οποίο υφίσταται είναι ότι, παρόλο που ο Δήμος Θεσσαλονίκης δήλωσε ρητά και κατηγορηματικά ότι υπάρχουν αντίγραφα ασφαλείας από τα αρχεία τα οποία χτυπήθηκαν, οι εγκληματίες έχουν ήδη αναρτήσει στο portal τους στο DarkWeb κάποια αρχεία από αυτά που υπεκλάπησαν και κρυπτογραφήθηκαν και αφορούν δραστηριότητες του Δήμου καθώς και ιδιωτών σχετιζόμενων με τον Δήμο.

Αυτό αποτελεί εκβιασμό από την πλευρά των εγκληματιών, οι οποίοι ήδη ξεκίνησαν να δημοσιεύουν ευαίσθητα προσωπικά δεδομένα πολιτών και απειλούν ότι θα συνεχίσουν αυτήν την τακτική έως ότου ικανοποιηθούν οι απαιτήσεις τους σε λύτρα.

Μπορούμε να βοηθήσουμε να αποκρυπτογραφηθούν τα δεδομένα;

Η Northwind Data Recovery έχει στις τάξεις της κορυφαίους Reverse Engineers οι οποίοι έχουν δώσει λύσεις στο παρελθόν σε αντίστοιχα περιστατικά, βάζοντας στην άκρη τους επιτήδειους που προσπαθούν να πλουτίσουν από τέτοια περιστατικά.

Σε ό,τι αφορά το συγκεκριμένο στέλεχος, το οποίο είναι σχετικά καινούργιο, έχουμε ξεκινήσει αναλύσεις. Έχουμε στην κατοχή μας δείγματα μολυσμένων αρχείων και οι μηχανικοί μας εργάζονται προκειμένου να εντοπίσουν κάποια ευπάθεια στον κώδικα της κρυπτογράφησης και να την εκμεταλλευτούν ούτως ώστε να μπορέσουν να αποκρυπτογραφήσουν το συγκεκριμένο στέλεχος.

ΔΗΛΩΝΟΥΜΕ ΚΑΤΗΓΟΡΗΜΑΤΙΚΑ

ότι στην περίπτωση που οι προσπάθειές μας αυτές αποδώσουν καρπούς, θα προσφέρουμε την βοήθειά μας στον Δήμο Θεσσαλονίκης αφιλοκερδώς.