GandGrab Ransomware βρέθηκε η λύση

Xάρη στην ομάδα του #nomoreransom μπορούμε να αποκρυπτογραφήσουμε τα δεδομένα σας από τον τελευταίο GandGrab Ransomware βρέθηκε η λύση.

Επικοινωνήστε μαζί μας στο tech@northwind.gr για #ανάκτησηδεδομένων και ολική λύση.

GandGrab Ransomware βρέθηκε η λύση !!

H Northwind Data Recovery, μέλος του NoMoreRansom Project / EUROPOL, καταπολεμά στην πράξη τους Ransomware από το 2016.

Στο Blog μας, αναρτούμε κάθε εβδομάδα όλα τα νέα για τα καινούργια στελέχη που εντοπίστηκαν και για τον GandGrab Ransomware βρέθηκε η λύση καθώς και τις λύσεις που έχουμε βρει για το καθένα από αυτά.

Τα τελευταία χρόνια υπάρχει έξαρση στους λεγόμενους Ransomware Viruses, οι οποίοι επίσης κυκλοφορούν με διάφορες ονομασίες .

Στην πραγματικότητα κακώς αναφέρονται ως “ιοί”, καθώς πρόκειται για malware (κακόβουλα λογισμικά).

ΓΕΝΙΚΑ

Ο τρόπος λειτουργίας τους είναι λίγο – πολύ ο ίδιος.

Ο υπολογιστής μολύνεται με το Ransomware (συνήθως από κάποιο παραπλανητικό email που ζητάει να γίνει click σε κάποιο link ή από επίσκεψη σε ιστοσελίδες αμφιβόλου ποιότητας), το οποίο κρυπτογραφεί τα δεδομένα με AES256 κρυπτογράφηση. Στέλνει το κλειδί στον επιτιθέμενο.

Το αποτέλεσμα είναι τα αρχεία να γίνονται μη-λειτουργικά, με περίεργες επεκτάσεις (πχ. Scan001.locky ή σε γενικές γραμμές scan001.jpg.*) και είναι αδύνατον να χρησιμοποιηθούν.

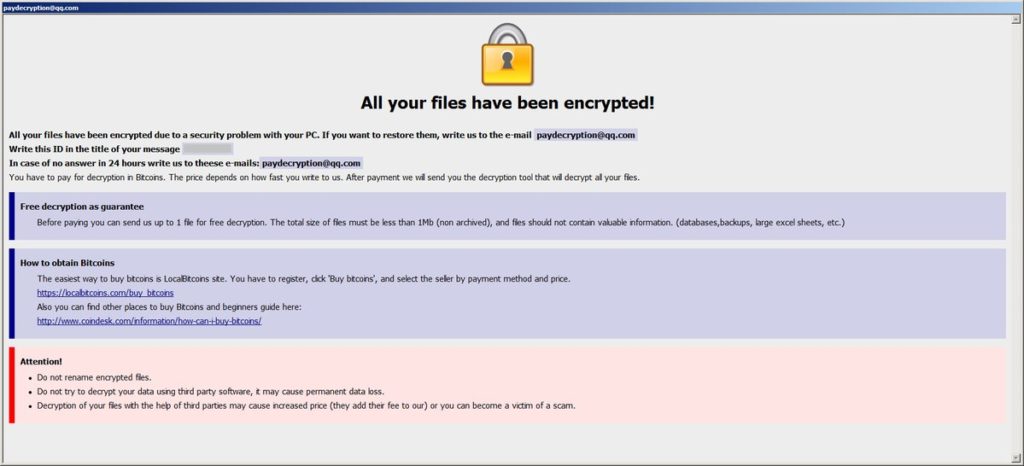

τη συνέχεια το κακόβουλο λογισμικό δημιουργεί μια αρχική οθόνη στην οποία ο χρήστης ενημερώνεται για το γεγονός ότι τα δεδομένα του δίσκου έχουν κρυπτογραφηθεί. Ζητείται να καταβληθούν λύτρα έτσι ώστε να τους δοθεί το κλειδί για την αποκρυπτογράφηση των δεδομένων. Συνήθως τα λύτρα καταβάλλονται μέσω bitcoin και η όλη διαδικασία γίνεται μέσω Tor για να μην είναι δυνατός ο εντοπισμός των δραστών.

Αξίζει να σημειωθεί πως

Ακόμα και αν καταβληθεί το ποσό που ζητείται, δεν υπάρχει καμία εγγύηση ότι οι δράστες θα παραχωρήσουν το κλειδί για την αποκρυπτογράφηση. Επίσης αξίζει να σημειωθεί πως η αρχική έκδοση του στελέχους αυτού, στόχευε μόνο Windows Servers (και κυρίως τις εκδόσεις 2003 και νωρίτερες). Οι οποίοι είχαν ενεργοποιημένο το ενσωματωμένο Remote Desktop των Windows στην default port (3389). Οι δράστες αξιοποιούσαν ένα κενό ασφαλείας της συγκεκριμένης εφαρμογής, εγκαθιστούσαν τον εν λόγω Ransomware στον δίσκο. Κρυπτογραφούσαν τα δεδομένα με τη δημιουργία ενός random κλειδιού 128bit. Το οποίο έστελναν στον εαυτό τους και στη συνέχεια το διέραφαν από τον τοπικό δίσκο με sdelete. Έτσι ώστε να μην είναι δυνατή η ανάκτηση του ίχνους του.

Στη συνέχεια το στέλεχος εξελίχθηκε με 256bit κρυπτογράφηση και με μη-αποθήκευση του κλειδιού τοπικά έτσι ώστε να είναι αδύνατη η αποκρυπτογράφηση των δεδομένων. Θα πρέπει επίσης να τονίσουμε πως οι Ransomware στοχεύουν συνήθως σε όλους τους τοπικούς δίσκους του υπολογιστή. Καθώς και σε όλους τους εξωτερικούς που είναι συνδεδεμένοι αλλά και στους δικτυακούς δίσκους. Γενικά, χτυπάει όλους τους δίσκους που έχουν γράμμα δίσκου GandGrab Ransomware βρέθηκε η λύση (C:, D:, X: κλπ). Ενώ κάποια πιο εξελιγμένα στελέχη εντοπίζουν και συνδέονται ακόμα και σε δίσκους που δεν έχουν γίνει map. Επομένως δεν τους έχει αντιστοιχιστεί γράμμα δίσκου.