Πολλά μικρά στελέχη εμφανίστηκαν την προηγούμενη εβδομάδα και ήταν αυτά που μας κίνησαν το ενδιαφέρον.

Είχαμε όμως και μερικές μεγάλες ιστορίες, με τον HC7 o οποίος στοχεύει και χτυπάει ολόκληρα δίκτυα μέσω Remote Desktop, είχαμε τον StorageCrypt στον οποίο είχαμε αναφερθεί και την προηγούμενη εβδομάδα που χτυπάει κουτιά NAS μέσω SambaCry και είχαμε και τους Η/Υ της κομητείας του Mecklenburg στην Βόρεια Καρολίνα των ΗΠΑ να μολύνονται με τον LockCrypt.

Ας τα δούμε αναλυτικά:

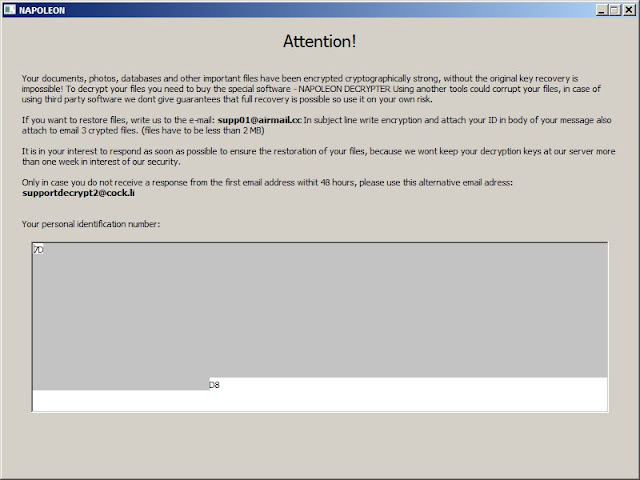

ΝΕΟΣ Ransomware: Napoleon

Αυτός βασίζεται στον Blind και τοποθετεί την επέκταση .napoleon στα κρυπτογραφημένα αρχεία.

ΕΧΟΥΜΕ ΒΡΕΙ ΛΥΣΗ ΜΗ ΠΛΗΡΩΣΕΤΕ ΤΑ ΛΥΤΡΑ!

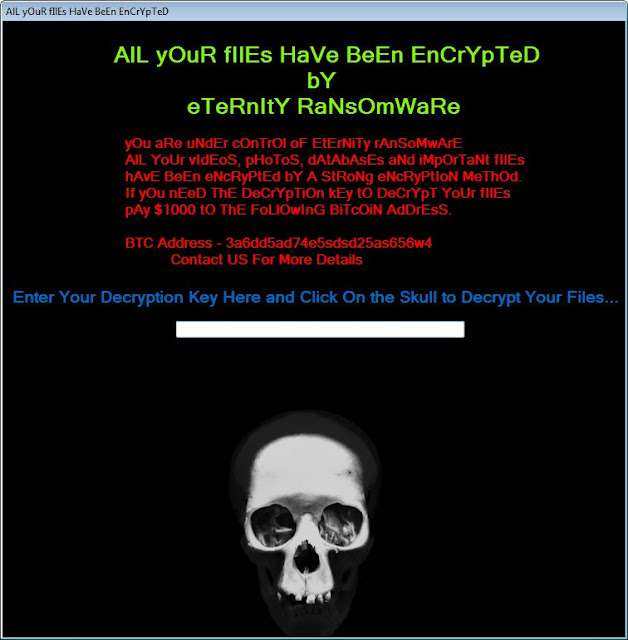

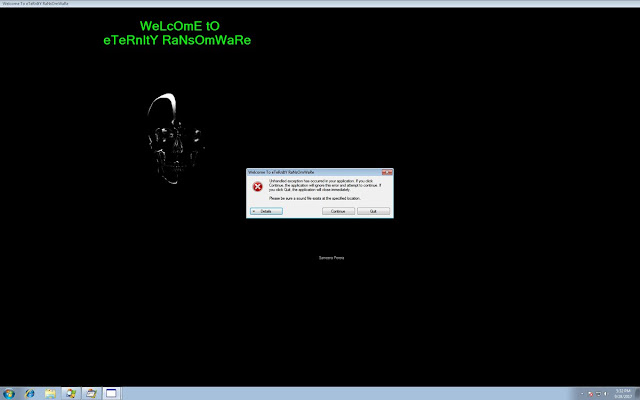

ΝΕΟΣ Ransomware: Eternity

O Karsten Hahn ανακάλυψε έναν υπό κατασκευή Ransomware, βασισμένο στον Stupid Ransomware, ο οποίος κρασάρει λόγω ενός αρχείου ήχου που λείπει.

Τοποθετεί την επέκταση .eTeRnItY στα κρυπτογραφημένα αρχεία.

ΕΧΟΥΜΕ ΒΡΕΙ ΛΥΣΗ ΜΗ ΠΛΗΡΩΣΕΤΕ ΤΑ ΛΥΤΡΑ!

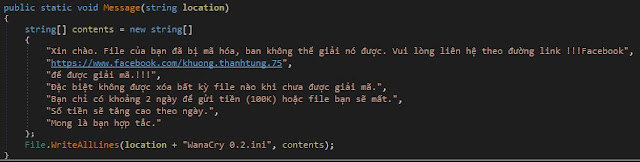

ΝΕΟΣ Ransomware: Jcoder (variant)

O Karsten Hahn και πάλι ανακάλυψε μια παραλλαγή του Βιετναμέζικου Jcoder που τοποθετεί την επέκταση .MTC στα κρυπτογραφημένα αρχεία. ΕΧΟΥΜΕ ΒΡΕΙ ΛΥΣΗ ΜΗ ΠΛΗΡΩΣΕΤΕ ΤΑ ΛΥΤΡΑ!

Ο Μagniber συνεχίζει να εξελίσσεται…

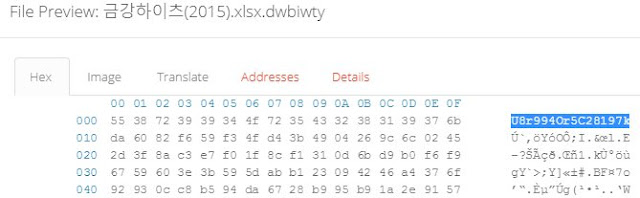

Ο Michael Gillespie παρατήρησε μεγάλη αύξηση στη διασπορά του Magniber (στον οποίο έχουμε αναφερθεί πολλές φορές στο παρελθόν, πρόκειται για τον νέο Cerber), μάλιστα αυτήν την εβδομάδα εμφανίστηκαν 4 παραλλαγές ακόμη, που τοποθετούν τις καταλήξεις .dwbiwty, .fbuvkngy, .dxjay & .xhspythxn.

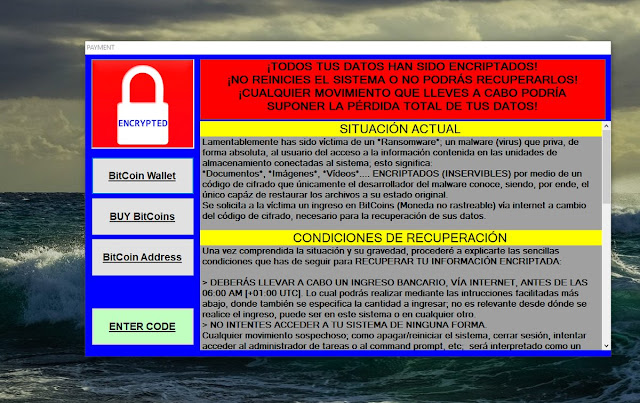

ΝΕΟΣ Ransomware: Payment

Υπο κατασκευή/δοκιμή κι αυτός, δεν κρυπτογραφεί προς το παρόν.

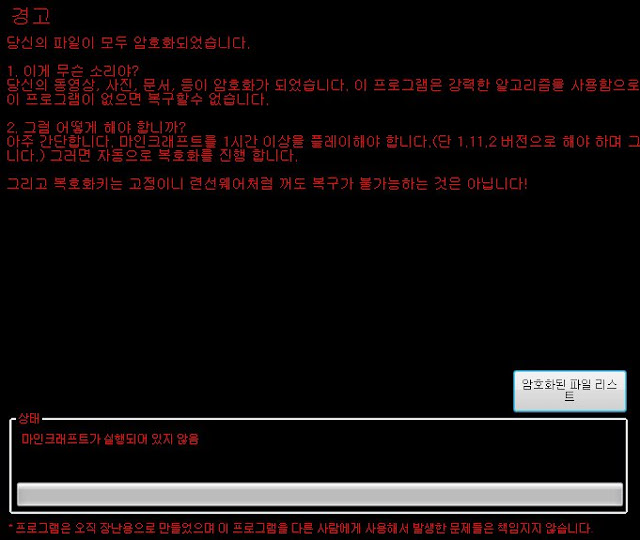

ΝΕΟΣ Ransomware: RansomMine

Κάθε φορά που βλέπουμε κάτι τρελό, λέμε ότι “τώρα τα είδαμε όλα”, μέχρι την επόμενη φορά που θα πούμε ξανά το ίδιο.

Αυτός είναι ένας Κορεάτικος Ransomware που τοποθετεί την επέκταση .RansomMine στα κρυπτογραφημένα αρχεία.

Το θεότρελο του πράγματος είναι ότι ο εν λόγω Ransomware θα αποκρυπτογραφήσει μόνος του τα αρχεία και θα απεγκαταστήσει τον εαυτό του αν εντοπίσει ότι στον Η/Υ είναι εγκατεστημένο το Minecraft 1.11.2 ???

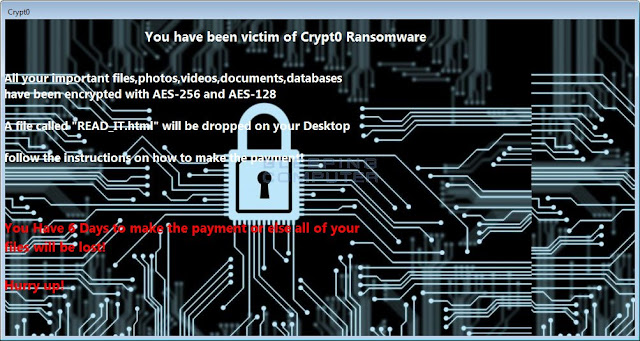

ΝΕΟΣ Ransomware: Crypt0

Είναι HiddenTear. Υπό κανονικές συνθήκες θα κρυπτογραφούσε τοποθετώντας τυχαίες καταλήξεις στα κρυπτογραφημένα αρχεία, κάτι που προς το παρόν δεν συμβαίνει για διάφορους λόγους, με τον κυριότερο να είναι ότι ο C&C Server τους δεν λειτουργεί. Προς το παρόν, βέβαια…

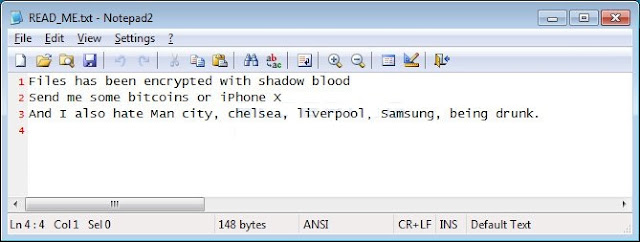

ΝΕΟΣ Ransomware: Shadow Blood

Κι αυτός είναι HiddenTear. Τον ανακάλυψε ο Lawrence Abrams, είναι υπό κατασκευή και έχει πολύ ενδιαφέρον Ransom Note.

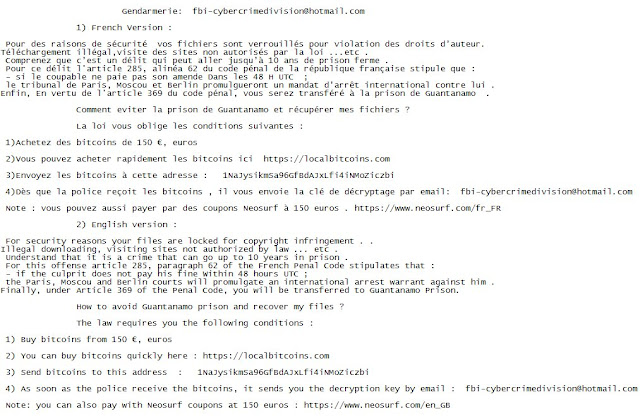

ΝΕΟΣ Ransomware: .hacking (variant)

Πάρτε κι έναν HiddenTear ακόμα. Αυτός είναι από τη Γαλλία και έχει ένα πολύ ενδιαφέρον Wallpaper.Αν θέλετε να διασκεδάσετε, διαβάστε και το Ransom Note, ειδάλλως θα πάτε στο … Γκουαντάναμο!? (μα που τα σκέφονται…)

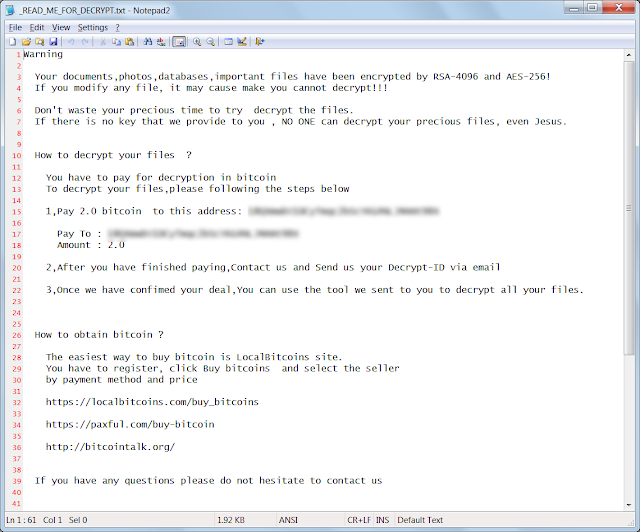

O StorageCrypt έχει δημιουργήσει προβλήματα

Παρατηρούμε έξαρση του StorageCrypt, ο οποίος όπως είχαμε γράψει και την προηγούμενη εβδομάδα, επιτίθεται και χτυπάει συσκευές NAS όπως το MyCloud της WD. Τα θύματα αναφέρουν ότι τα δεδομένα μέσα στο NAS κρυπτογραφούνται και το Ransom Note που αφήνει πίσω ζητάει 0.4 – 2 BTC ως λύτρα.

ΝΕΟΣ Ransomware: ExecutionerPlus

Αυτός είναι από την Τουρκία και είναι υπό κατασκευή. Βασίζεται στον CryptoJoker.

Το απολύτως ενδιαφέρον με αυτόν είναι ότι είναι ο πρώτος Ransomware που βλέπουμε να χρησιμοποιεί CoinHive στο Ransom Note του.

Το CoinHive είναι μια εφαρμογή η οποία χρησιμοποιείται για mining κρυπτονομισμάτων….

H κομητεία του Mecklenburg, NC, δέχτηκε επίθεση

Στην κομητεία του Mecklenburg, στην Βόρεια Καρολίνα των ΗΠΑ επέλεξαν να επιτεθούν άγνωστοι με όπλο τους τον LockCrypt.Μπορείτε να διαβάσετε αναλυτικά τι συνέβη από το site της κομητείας, με ημερήσιο update των εξελίξεων, εδώ.

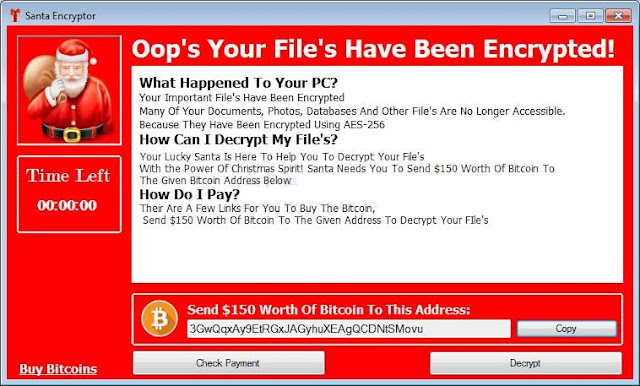

Καλά Χριστούγεννα…

Ετοιμάζονται τα παιδιά για τις γιορτές…

Προς το παρόν, πάντως, ο συγκεκριμένος δεν κάνει τίποτα.

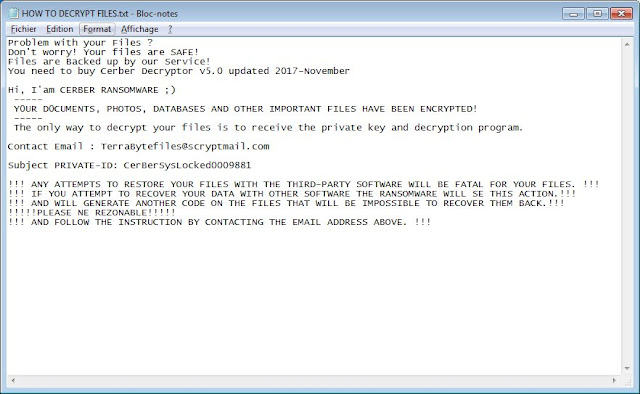

ΝΕΑ ΠΑΡΑΛΛΑΓΗ ΤΟΥ Xorist

Αυτή εμφανίστηκε την Πέμπτη που μας πέρασε, παριστάνει ότι είναι ο Cerber και τοποθετεί την επέκταση .CerBerSysLocked0009881 στα κρυπτογραφημένα αρχεία.

Καλά Χριστούγεννα είπαμε?

Να και ένας ακόμα, εμφανίστηκε την Παρασκευή. Κι αυτός είναι υπό κατασκευή αλλά μοιάζει ότι προσπαθούν να εφαρμόσουν XOR κρυπτογράφηση. Τον ανακάλυψε ο Lawrence Abrams.

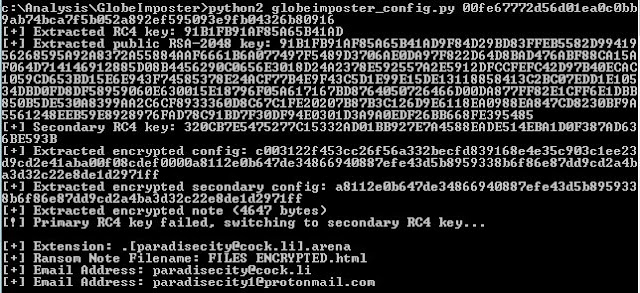

GlobeImposter παριστάνει τον Crysis

Εμφανίστηκε ο GlobeImposter την Παρασκευή, ο οποίος παριστάνει τον Crysis τοποθετώντας την επέκταση .[paradisecity@cock.li].arena στα κρυπτογραφημένα αρχεία.

Αυτά για τώρα.

Καλή εβδομάδα σε όλους!

Ευχαριστούμε την BleepingComputer για την παροχή υλικού.

H Northwind Data Recovery είναι ο μοναδικός WD, HGST, & Europol Trusted Partner στην Ελλάδα στους τομείς της Ανάκτησης Δεδομένων από σκληρούς δίσκους και επίλυσης Ransomware όπως οι Dharma, Stop, Jigsaw, Scarab, Gandcrab, Matrix, Screenlocker, Cerber, HiddenTear, Locky, WannaCry, STOP.