Μιας και την προηγούμενη εβδομάδα τεμπελιάσαμε, σήμερα θα έχουμε τα νέα των Ransomware για δύο εβδομάδες συμπτυγμένα.

Τα μεγαλύτερα νέα αφορούν την εξεύρεση λύσης για συγκεκριμένα στελέχη του Gandcrab, ο οποίος είχε εμφανιστεί πριν από περίπου 1 μήνα και έκτοτε ήταν από τους πλέον δραστήριους Ransomware, με πολλά θύματα και στην Ελλάδα.

Ας τα δούμε αναλυτικά:

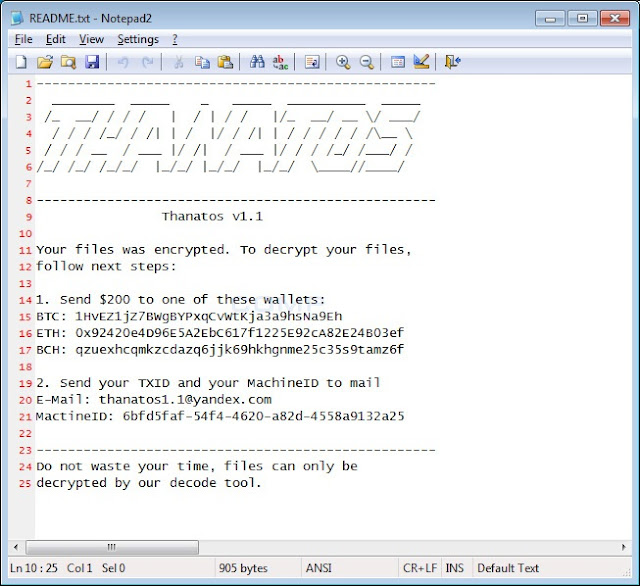

Νέος Ransomware – Thanatos

Παρά το ελληνικό του όνομα, μάλλον προέρχεται από τη Ρωσία. Το πρόβλημα είναι ότι ο Thanatos αποτελεί άλλο ένα παράδειγμα όπου οι δημιουργοί Ransomware βγάζουν στη φόρα επιμολύνσεις που δεν είναι επαρκώς δοκιμασμένες και έχουν τόσα bugs που είναι εξαιρετικά απίθανο έως αδύνατον να αποκρυπτογραφηθούν τα δεδομένα, ακόμα και αν το θύμα πληρώσει τα λύτρα.

Στην προκειμένη περίπτωση, ο Thanatos δημιουργεί ένα κλειδί για κάθε αρχείο ξεχωριστά (!). Το πρόβλημα είναι ότι αυτό το κλειδί δεν αποθηκεύεται κάπου. Επομένως, αν το θύμα πληρώσει τα λύτρα, ο επιτιθέμενος δεν έχει τρόπο να του αποκρυπτογραφήσει τα αρχεία…

Τα καλά νέα είναι ότι για συγκεκριμένους τύπους αρχείου και με δεδομένο ότι υπάρχει επάρκεια χρόνου, ίσως μπορούμε να σπάσουμε τον κωδικό για κάθε αρχείο με τη μέθοδο Brute Force.

Το άλλο ενδιαφέρον με τον συγκεκριμένο είναι ότι είναι ο πρώτος που δέχεται Bitcoin Cash ως πληρωμή.

Όπως και να έχει, όπως είπαμε ΜΗ ΠΛΗΡΩΣΕΤΕ ΤΑ ΛΥΤΡΑ καθώς δεν θα σας δώσουν κλειδί αποκρυπτογράφησης, πολύ απλά γιατί κλειδί αποκρυπτογράφησης δεν υπάρχει. Τεράστια επίθεση του SamSam στο Υπουργείο Μεταφορών στο Colorado των ΗΠΑ

Στις 21/2/2018, το Υπουργείο Μεταφορών του Κολοράντο των ΗΠΑ δέχτηκε μια μαζική επίθεση από τον SamSam, ο οποίος μόλυνε περισσότερους από 2.000 Η/Υ.

Μπορείτε να διαβάσετε περισσότερα για την επίθεση εδώ και εδώ.

Θυμίζουμε ότι ο SamSam θεωρείται από τους πιο δραστήριους Ransomware αυτήν την εποχή και διασπείρεται χειροκίνητα μέσω Remote Desktop, όπου υπάρχει αδύναμος οδηγός.

Για το λόγο αυτό γράψαμε έναν οδηγό ο οποίος μπορεί να σας βοηθήσει να δημιουργήσετε αδιαπέραστους κωδικούς, τους οποίους θα θυμάστε απ’ έξω.

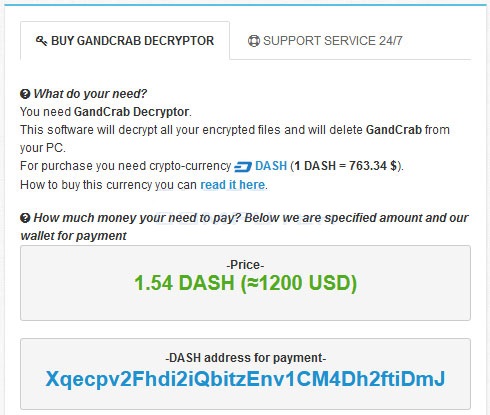

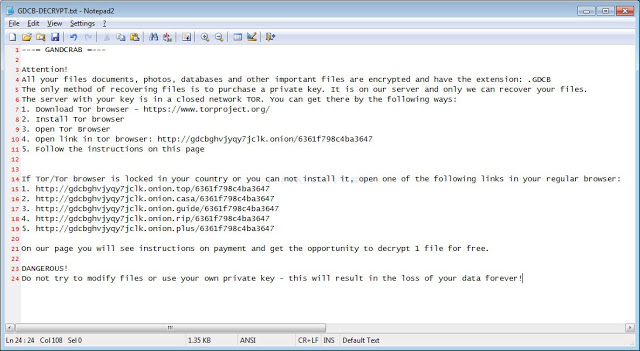

Λύση για τον GandCrab!!

Είχαμε αναφερθεί εκτενώς σε αυτόν [1, 2].

Τα καλά νέα είναι ότι έχουμε βρει λύση για τις περισσότερες από τις ως τώρα επιμολύνσεις.

Τα κακά νέα είναι ότι οι δημιουργοί του θύμωσαν και ανακοίνωσαν ότι ετοιμάζουν νέα, “αδιαπέραστη” έκδοση.

Τα καλά νέα είναι ότι αναμένονται συλλήψεις, οπότε ίσως και να μη προλάβουν…

MH ΠΛΗΡΩΣΕΤΕ ΤΑ ΛΥΤΡΑ!

Νέος Jigsaw – Adsoleware

Έχουν πλάκα αυτοί. Όσες παραλλαγές και να βγάλετε, θα τις λύνουμε.

ΜΗ ΠΛΗΡΩΣΕΤΕ ΤΑ ΛΥΤΡΑ!

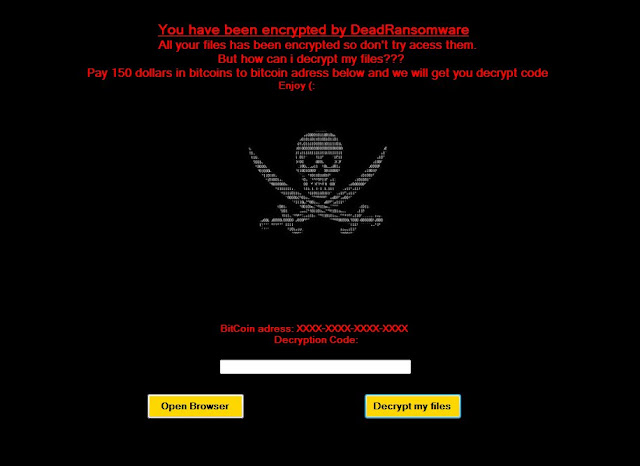

Νέος Ransomware – DeadRansomware

O Karsten Hahn και πάλι ανακάλυψε αυτόν τον τόσο βαρετό Ransomware που επιβεβαιώνοντας το όνομά του, θέλεις να πεθάνεις.

Στην πραγματικότητα είναι ένας Screenlocker.

Βάλτε κωδικό DeadRansomwareDecryptMyFiles και προσέχετε πού κάνετε κλικ.

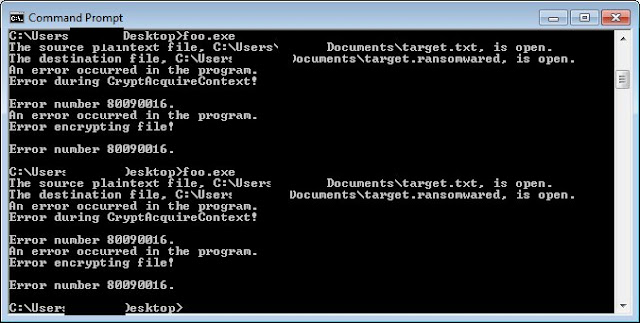

Νέος Ransomware – Ransomwared

Υπό κατασκευή, τοποθετεί την επέκταση .ransomwared. Προς το παρόν κρυπτογραφεί το αρχείο Documents/target.txt

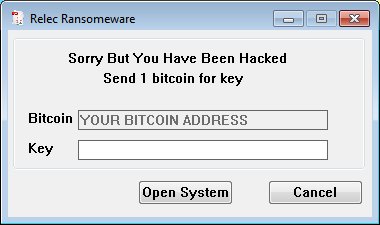

Νέος Ransomware – Relec

O Karsten Hahn ανακάλυψε αυτόν τον υπό κατασκευή Ransomware, τον Relec. Αν κρίνουμε από το ότι κάνουν spell το Ransomware ως ransomewere, μάλλον Relic ήθελαν να πουν.

Δεν κρυπτογραφεί.

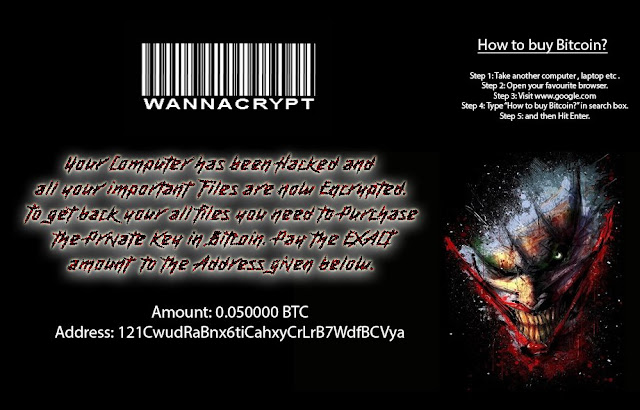

Νέος Ransomware – WannaCrypt

Kι αυτός υπό κατασκευή, έχει hardcoded κωδικό, ελάτε σε επικοινωνία μαζί μας αν τον έχετε κολλήσει.

Επίθεση σε κομητεία στην Β. Καρολίνα με Ransomware

Σύμφωνα με το Associated Press, οι κυβερνητικοί Η/Υ στην κομητεία του Lexington στην Βόρεια Καρολίνα χτυπήθηκαν από Ransomware. Δεν έγινε γνωστό το στέλεχος και ο αριθμός των Η/Υ που μολύνθηκαν, όμως μόλις και μετά βίας λειτουργούσε το 911. Έγινε πάντως γνωστό ότι υπήρχαν αντίγραφα ασφαλείας και δεν χάθηκαν αρχεία. Νέος Ransomware – BananaCrypt

Δεν ήταν δυνατόν να μη χρησιμοποιήσουμε το emoji αυτό για τον Bananacrypt. Είναι υπό κατασκευή…

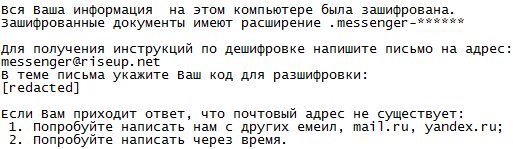

Νέος Ransomware – Russenger

Όπως φανερώνει και το όνομά του, αυτός υποψήφια θύματα στη Ρωσία. Αφήνει ένα Ransom Note με το όνομα Инструкция по дешифровке (που σημαίνει “οδηγίες για αποκρυπτογράφηση”).

Επίθεση με LockCrypt

Άλλη μία περίπτωση επίθεσης μέσω RDS (Remote Desktop Services) πραγματοποιήθηκε στις 20/2. Στην περίπτωση αυτή χρησιμοποιήθηκε ο LockCrypt και συγκεκριμένα το στέλεχος που χρησιμοποιεί την επέκταση .1btc.

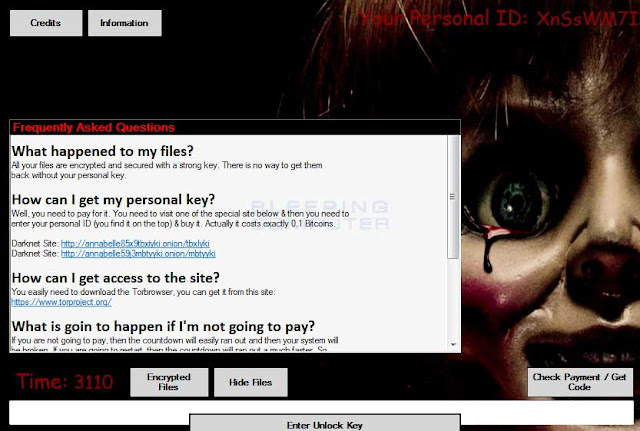

ΝΕΟΣ Ransomware – Annabelle

Εντοπίστηκε από την ομάδα του BleepingComputer, ο Annabelle δεν αφήνει τίποτα που να μην κάνει προκειμένου να καταστρέψει τον Η/Υ που επιτίθεται και τα δεδομένα που περιέχει. Με τη σειρά, τερματίζει τη λειτουργία λογισμικών προστασίας (antivirus κλπ), απενεργοποιεί το Windows Defender, κλείνει το firewall, κρυπτογραφεί τα αρχεία, προσπαθεί να διασπείρει τον εαυτό του μέσω USB, αποκλείει τη λειτουργία διάφορων προγραμμάτων και στο τέλος για να δέσει το γλυκό, τροποποιεί το MBR (Master Boot Record) έτσι ώστε να μην ξεκινάει ο Η/Υ.

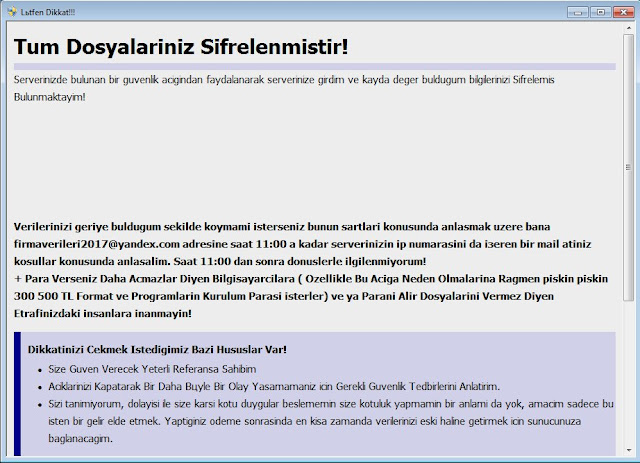

Νέος Ransomware – TurkGlobe

Αυτός είναι ο Globe2, αλλά στα τούρκικα. Τοποθετεί την επέκταση .frmvrlr2017. H λύση που έχουμε βρεί για τον Globe2 ισχύει και για αυτόν, οπότε μη πληρώσετε τα λύτρα! (αν μολυνθείτε από τούρκικο Globe2 κάτι κάνετε λάθος, πάντως!)

Νέος Ransomware – Baliluware

Αυτός χρησιμοποιεί-εκείνα-τα-εκνευριστικά-τεράστια-κείμενα-για-επέκταση-αρχείων του τύπου .you-are-fucked-by-baliluware-(coded-by-heropoint).

Κατά τ’ άλλα είναι HiddenTear, νομίζουμε ότι μπορούμε να τον αποκρυπτογραφήσουμε.

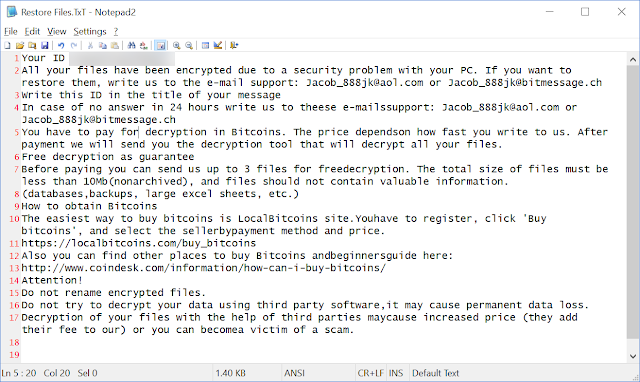

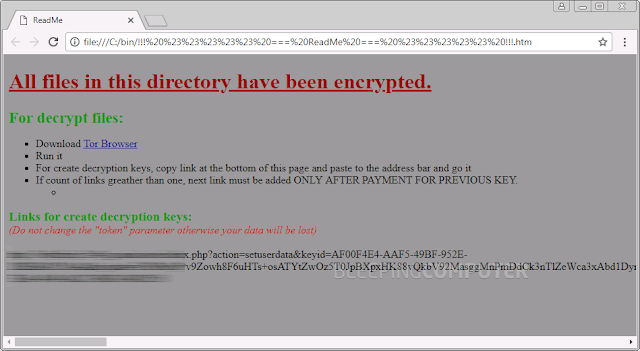

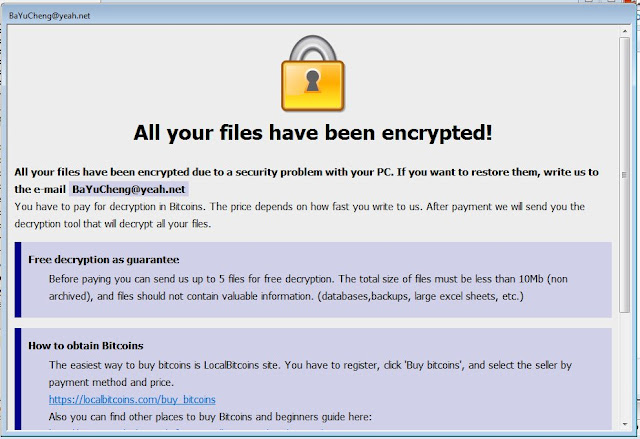

Νέος Ransomware – DataKeeper

Δύο μέρες μετά τη διαφήμιση αυτού του Ransomware μέσω του DarkWeb ως RaaS (Ransomware as a Service), είδαμε και τα πρώτα θύματα… 🙁

Νέος Ransomware – XiaoBa2

Μία παραλλαγή του Xiaoba είδαμε επίσης αυτήν την εβδομάδα, με κώδικα κλεμένο από δω κι από κει και Ransom Note κλεμένο από Dharma.

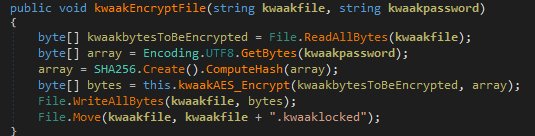

Νέος Ransomware – Kwaak

Υπό κατασκευή είναι αυτός, τοποθετεί την επέκταση .kwaaklocked. Είναι HiddenTear.

Αυτά για τώρα.

Καλή εβδομάδα σε όλους!

Ευχαριστούμε την BleepingComputer για την παροχή υλικού.

H Northwind Data Recovery είναι ο μοναδικός WD, HGST, & Europol Trusted Partner στην Ελλάδα στους τομείς της Ανάκτησης Δεδομένων από σκληρούς δίσκους και επίλυσης Ransomware όπως οι Dharma, Stop, Jigsaw, Scarab, Gandcrab, Matrix, Screenlocker, Cerber, HiddenTear, Locky, WannaCry, STOP.