Ransomware Nemty, ανάλυση για τη μελλοντική λύση του

Ransomware Nemty ανάλυση και μελλοντική λύση

Μας έκανε την εμφάνισή του στις 24/8/2019.

Στις 25/8 είχαμε ήδη το πρώτο request για το εν λόγω στέλεχος.

Έκτοτε ακολούθησαν άλλα 4, εκ των οποίων τα δύο από την Ελλάδα.

Μοιάζει να είναι σε έξαρση και να χτυπά αδιακρίτως.

Παρουσιάζει πολλά περίεργα μηνύματα στον κώδικα…

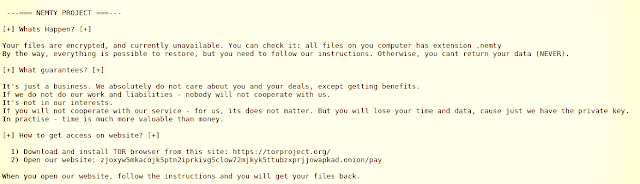

Ransomware Nemty ανάλυση και μελλοντική λύση, το Ransom Note

Στο Ransom Note εμφανίζονται κυνικοί. Προσπαθούν να εδραιώσουν την αξιοπιστία τους, λέγοντας ότι δεν τους ενδιαφέρουν ούτε το θύμα ούτε τα δεδομένα του, και πως θα παραδώσουν το κλειδί γιατί “ειδάλλως κανείς δεν θα συνεργαστεί μαζί μας”.

Τη στιγμή του εντοπισμού του, τα λύτρα ανέρχονταν σε ~1000 ευρώ.

Μηνύματα στον κώδικα του Ransomware Nemty για ανάλυση και μελλοντική λύση

Από τα δείγματα που είδαμε στα γρήγορα, βρήκαμε πολλές ομοιότητες με τον GandCrab. Θεωρούμε ότι πρόκειται για τη συνέχεια του διαβόητου αυτού Ransomware που σκόρπισε χάος σε εκατοντάδες χιλιάδες θύματα και έπαψε τη λειτουργία του πρόσφατα.

Ο Vitali Kremez ανέλυσε τον κώδικα και ανακάλυψε μερικά περίεργα μηνύματα στο εσωτερικό του.

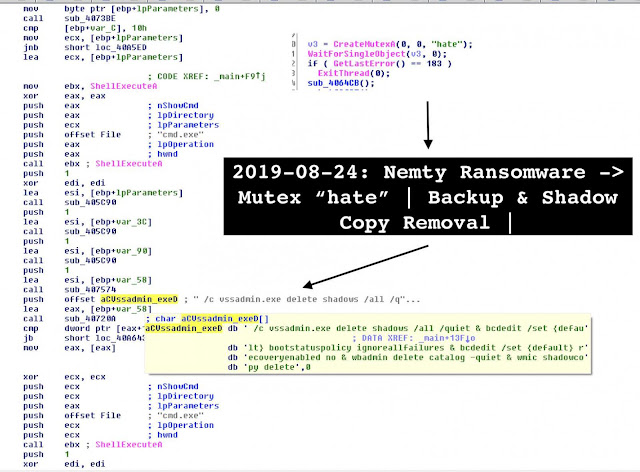

Όπως κάθε Ransomware που σέβεται τον εαυτό του, το πρώτο πράγμα που κάνει ο Nemty είναι να σβήσει τα shadow copies μέσω vssadmin (εκτός αν τον είχατε απενεργοποιήσει σύμφωνα με τον οδηγό επιβίωσης που έχουμε δημοσιεύσει εδώ και χρόνια…).

O δημιουργός του Nemty ονομάζει το mutex που διαγράφει τα shadow copies ως “μίσος” (hate).

Σε άλλο σημείο, τα βάζει με τον πρόεδρο της Ρωσίας κάνοντας λινκ σε αυτήν την φωτογραφία.

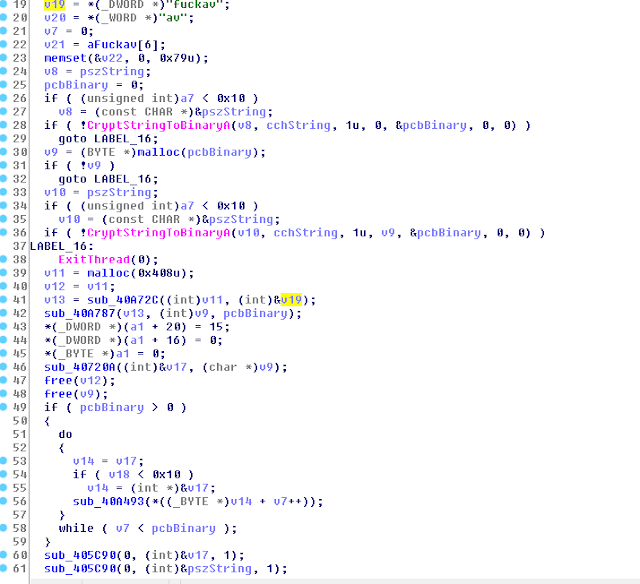

Τέλος, το κλειδί για το decode της base64 κωδικοποίησης είναι ευθύ μήνυμα προς τους κατασκευαστές antivirus:

Tα περίεργα συνεχίζουν με τον Ransomware Nemty για την ανάλυση και μελλοντική λύση του

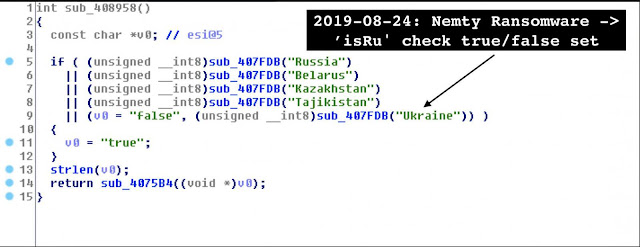

Είχαμε δει μέχρι τώρα πολλά περιστατικά όπου συγκεκριμένα στελέχη Ransomware έκαναν εξαιρέσεις βάσει της καταγωγής του θύματος. Για παράδειγμα, κάποια στελέχη του Matrix, ανίχνευαν τη χώρα του θύματος και αν ήταν η Ρωσία, το στέλεχος σταματούσε τη διαδικασία και έκανε απεγκατάσταση τον εαυτό του.

Στην περίπτωση του Nemty, υπάρχει ρουτίνα για τη συγκεκριμένη λειτουργία, όμως δεν κάνει κάτι άλλο πέρα από το να καταγράψει τα στατιστικά.

Συγκεκριμένα,

ο Nemty κάνει έλεγχο και αν ανιχνεύσει ότι το σύστημα στο οποίο επιτίθεται ανήκει σε μία από τις Ρωσία, Λευκορωσία, Καζακσταν, Τατζικιστάν και Ουκρανία (isRU), τότε στέλνει στον επιτιθέμενο τα στοιχεία του (όνομα Η/Υ, username, τύπο λειτουργικού συστήματος και Computer ID), αλλά δεν σταματά τη λειτουργία του.

Χτυπάει μέσω RDP και ο Ransomware Nemty

Ο Nemty ξέρουμε πλέον ότι διανέμεται μέσω εκτεθειμένων RDP (Remote Desktop). Αυτό δίνει το πλεονέκτημα στον επιτειθέμενο ότι ξέρει πού χτυπάει και δεν χρειάζεται να περιμένει για κάποια λάθος κίνηση του θύματος προκειμένου να ξεκινήσει η κρυπτογράφηση.

Το να έχει κανείς ανοιχτές τις υπηρεσίες RDP και εκτεθειμένες στο Ιντερνετ, όχι πίσω από Firewall και με ανίσχυρα credentials ισοδυναμεί με έγκλημα και είναι σαν να παρακαλάει τους κακοποιούς να τον “χτυπήσουν”.

Προσπάθειες για Λύση του Ransomware Nemty

Δυστυχώς δεν υπάρχει ακόμα λύση παγκοσμίως για τον Nemty.

Δεν είναι σαφές αν θα μπορέσουμε να βρούμε κάποιο κενό στον κώδικα για να το εκμεταλλευτούμε, όμως αν συμβεί κάτι τέτοιο θα το ανακοινώσουμε άμεσα από τα μέσα μας.

Αν έχετε μολυνθεί ελάτε σε επικοινωνία μαζί μας για να δούμε πώς μπορούμε να σας βοηθήσουμε.

Και πάλι, προσέχετε τους επιτήδειους που υπόσχονται λύσεις εκεί που δεν υπάρχουν, μη πέσετε θύμα απάτης δύο φορές.

Δημήτρης Άντερσον

Northwind Data Recovery

Ransomware Reverse Engineer