RANSOMWARE UPDATES 19/11/2016 – 29/11/2016 (part 2)

Πιθανή η εξάπλωση του Locky μέσω MHT αρχείων

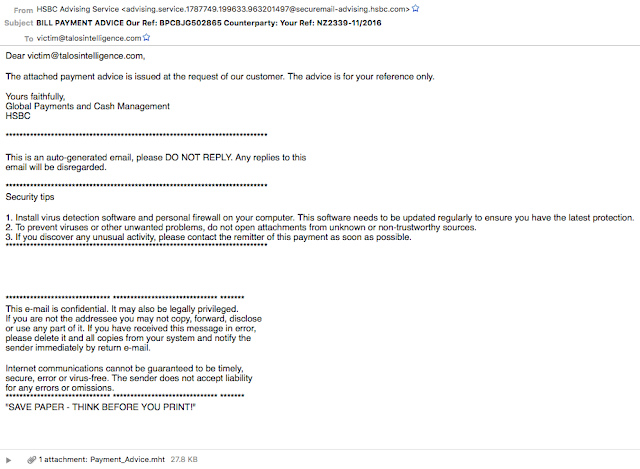

Διαβάζουμε ότι οι επόμενες καμπάνιες εξάπλωσης του Locky πιθανώς να γίνουν μέσω MHT (MHTML) αρχείων ως επισυναπτόμενα σε παραπλανητικά email. Με αυτόν τον τρόπο θα μπορούν να παρακάμψουν το χρυσό κανόνα: Μην ανοίγετε .rar, .zip κλπ από άγνωστους αποστολείς.

Το εντυπωσιακό είναι ότι τα spoof emails είναι πλέον αρκετά πειστικά, σε σημείο που δίνουν και συμβουλές για την εγκατάσταση προγραμμάτων προστασίας από κακόβουλα λογισμικά, καθώς και την προτροπή να μην ανοίγονται email από άγνωστους αποστολείς!

Ransomware για την ημέρα των Ευχαριστιών!?

Υπο κατασκευή είναι νέος Ransomware που εμφανίζει μια μεγάλη εικόνα μιας γαλοπούλας. Ένας από τα ransom notes περιέχει το email john.perezzka@gmail.com

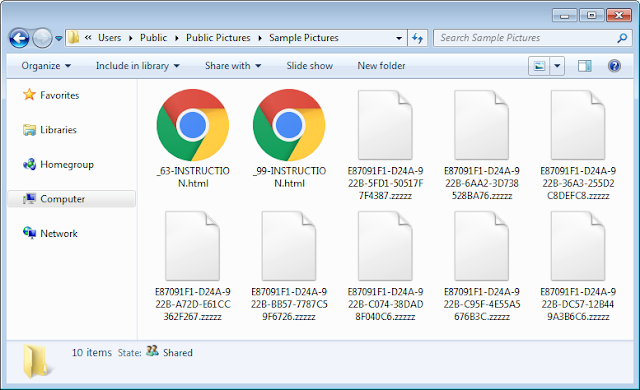

…κι άλλη παραλλαγή του Locky

Αυτή τη φορά αλλάζει την επέκταση σε .zzzzz. Αυτός διασπείρεται μέσω email που παριστάνουν ότι είναι αποδείξεις/τιμολόγια αγοράς. Μετά την εκτέλεση του επισυναπτόμενου .ZIP αρχείου, λαμβάνει δράση ο Locky.

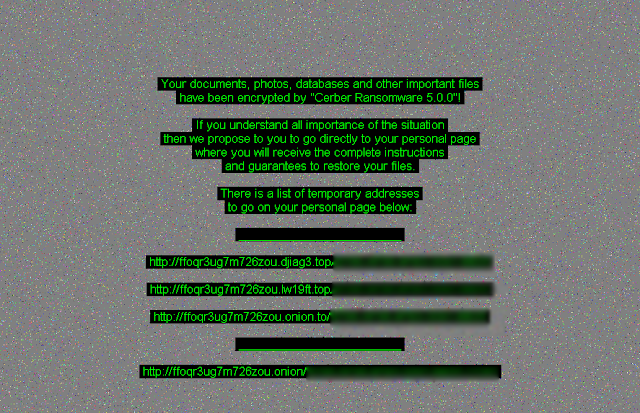

Εμφανίστηκε ο Cerber 5.0 με μικρές αλλαγές

Ο Cerber 5.0 διανέμεται μέσω κάποιων RIG-V exploit kits. Αυτά τα kits επιτρέπουν στοransomware να εγκατασταθεί στον υπολογιστή του θύματος χωρίς την συγκατάθεσή τους, όταν μεταβούν σε κάποιο επιμολυσμένο web site ή μέσω malvertising. Προφανώς, ο Cerber 5.0διασπείρεται και μέσω email κατά τα γνωστά.

Νέος HiddenTear Ransomware

O νέος ransomware χρησιμοποιεί το background του Jigsaw Ransomware και η συμπεριφορά του είναι επίσης παραπλήσια

H Northwind Data Recovery είναι ο μοναδικός WD, HGST, & Europol Trusted Partner στην Ελλάδα στους τομείς της Ανάκτησης Δεδομένων από σκληρούς δίσκους και επίλυσης Ransomware όπως οι Dharma, Stop, Jigsaw, Scarab, Gandcrab, Matrix, Screenlocker, Cerber, HiddenTear, Locky, WannaCry, STOP.